Le code source de Claude Code a fuite : BUDDY, KAIROS, Undercover Mode et 108 features cachees

Mike Codeur

Le 31 mars 2026, un chercheur en sécurité du nom de Chaofan Shou a découvert un fichier source map de 60 Mo dans le package npm de Claude Code. Ce fichier de debug contenait l'intégralité du code source : 1 900 fichiers TypeScript, un demi-million de lignes, des clés API internes et des features secrètes.

C'est le 2ème incident de sécurité en 5 jours pour Anthropic, juste après la fuite accidentelle d'un blog post sur leur nouveau modèle Mythos.

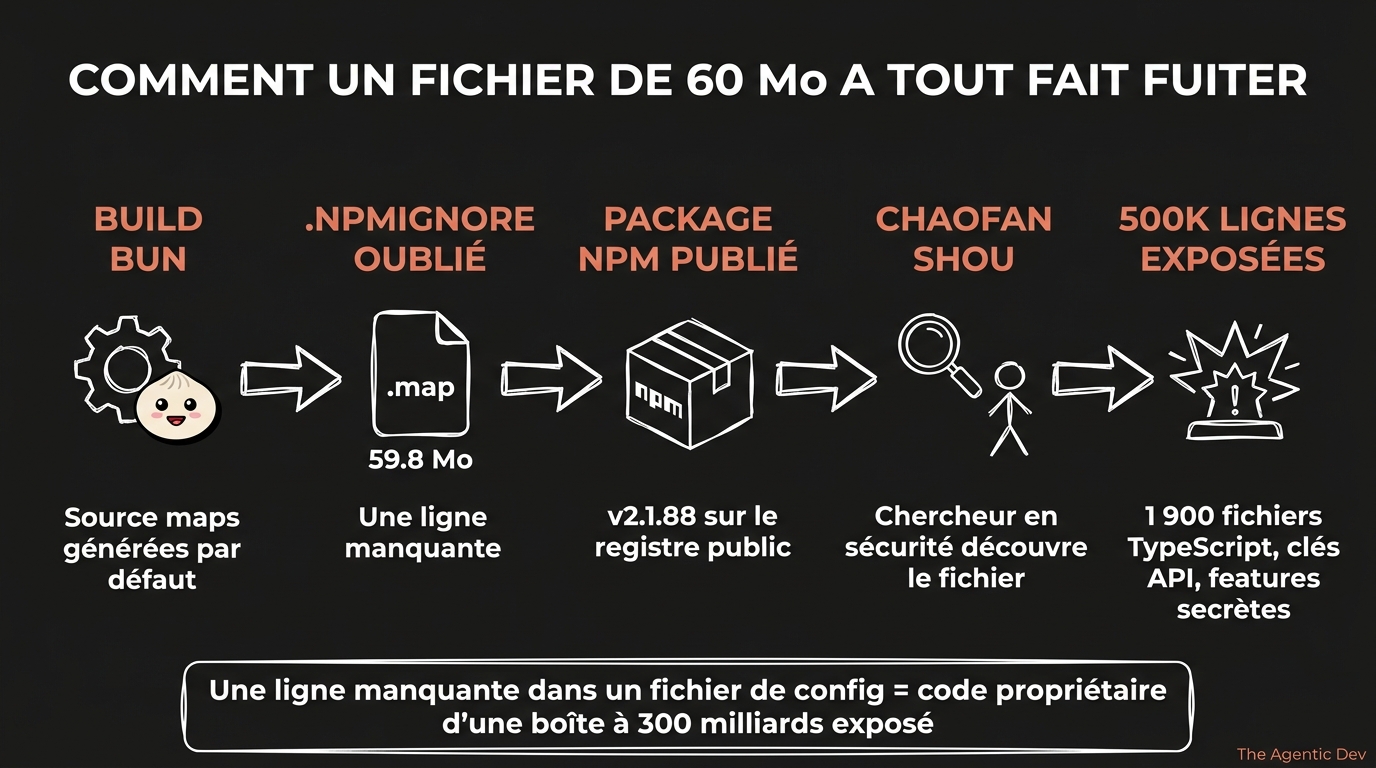

Comment le leak est arrivé

Claude Code est buildé avec Bun, pas Node. Et Bun génère les source maps par défaut. Quelqu'un a simplement oublié de les exclure du fichier .npmignore lors du build de release.

Une ligne manquante dans un fichier de config. C'est tout ce qu'il a fallu pour exposer 500 000 lignes de code propriétaire d'une entreprise valorisée à 300 milliards de dollars.

L'ironie, c'est que la CLI Claude Code elle-même est remarquablement bien sécurisée :

- Parsing bash avec AST tree-sitter et fail-closed strict

- Système de permissions multi-couches

- Protection SSRF avec gestion du DNS rebinding

Du defense-in-depth de très haut niveau. Mais un fichier de config oublié, et tout est parti.

Les secrets hardcodés

En analysant le code, on trouve des secrets qui n'auraient jamais dû être en dur :

- Token Datadog directement dans le code source (

src/services/analytics/config.ts). Avec ce token, il est possible d'injecter de faux logs dans leur pipeline de monitoring. - 3 clés SDK GrowthBook (

src/bootstrap/state.ts). GrowthBook gère leurs feature flags et A/B tests. Ces clés permettent de récupérer l'intégralité de leurs expérimentations en cours.

Ces secrets auraient dû être en variables d'environnement, pas hardcodés dans le code.

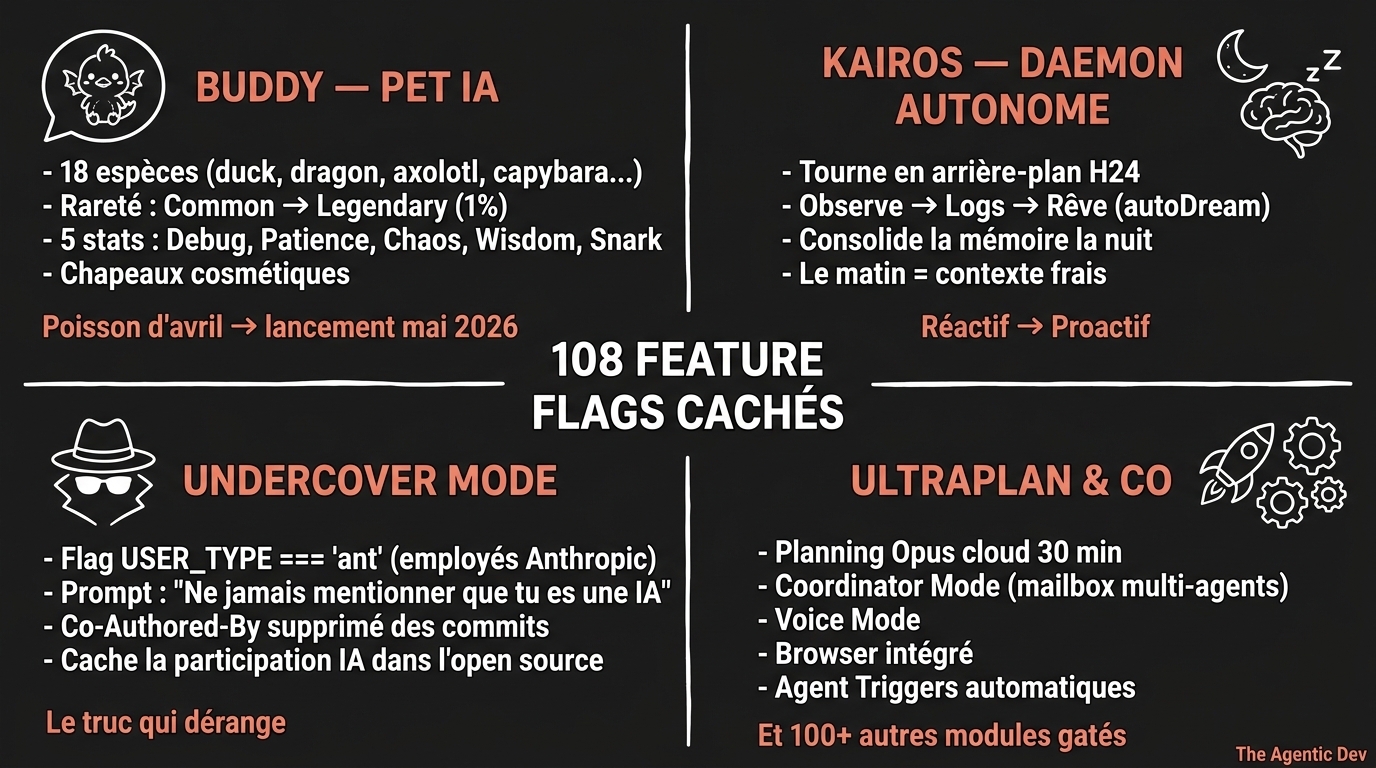

BUDDY : le pet IA caché dans ton terminal

La découverte la plus inattendue. Anthropic a développé un système complet de compagnon virtuel pour Claude Code, baptisé BUDDY.

18 espèces : duck, dragon, axolotl, capybara, ghost, mushroom, penguin, owl, robot, cactus...

Chaque espèce a un niveau de rareté :

| Rareté | Probabilité |

|---|---|

| Common | Majorité |

| Uncommon | ~20% |

| Rare | ~10% |

| Epic | ~5% |

| Legendary | 1% |

Chaque buddy possède 5 stats : Debugging, Patience, Chaos, Wisdom et Snark. Il vit dans une bulle à côté de l'input dans le terminal, avec des sprites ASCII animés.

Le système est déterministe : l'espèce est calculée à partir d'un hash de ton user ID. Tu obtiens toujours le même buddy. Claude écrit le nom et la personnalité au premier "hatch".

Et il y a des chapeaux cosmétiques.

D'après les commentaires internes, c'était prévu pour un teaser du 1er au 7 avril (poisson d'avril), avec un lancement complet en mai 2026.

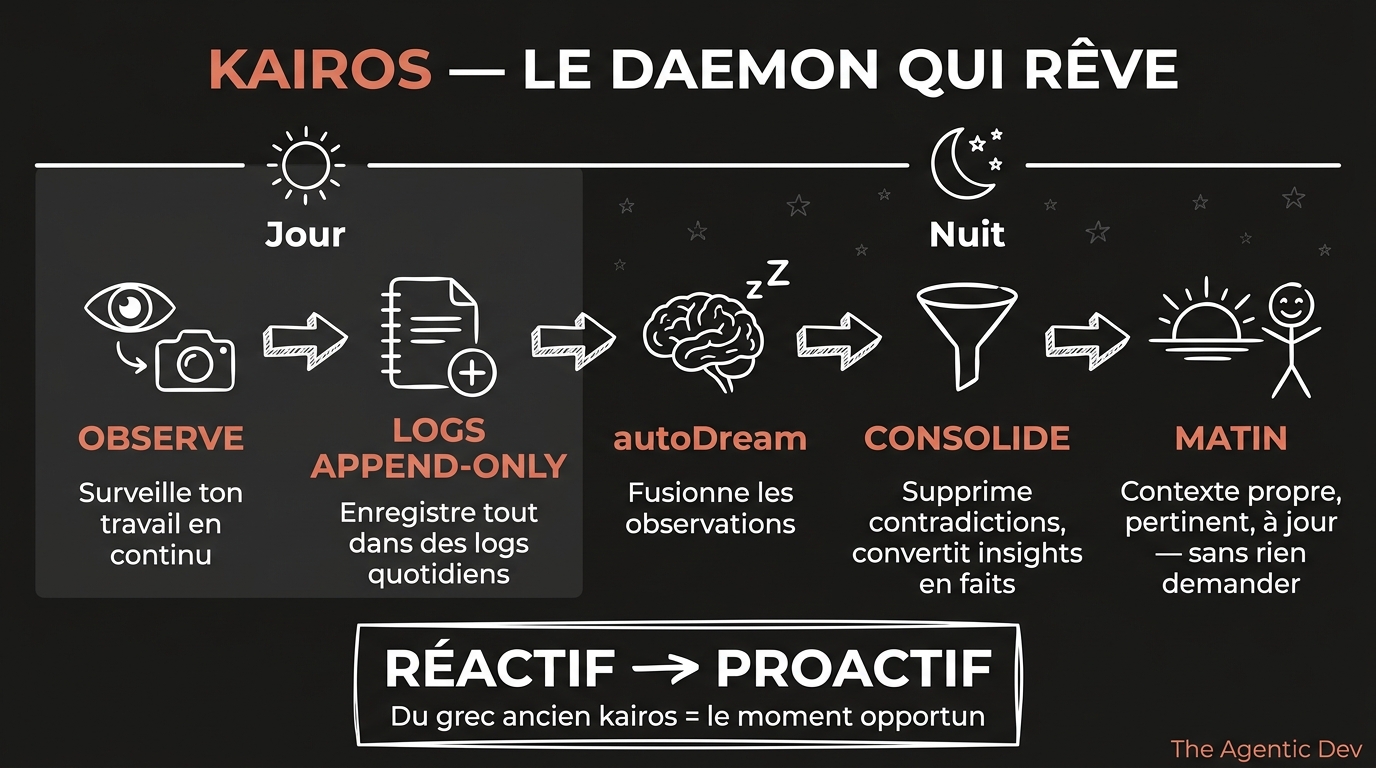

KAIROS : le daemon qui rêve

KAIROS (du grec ancien "le moment opportun") est un mode daemon. Claude Code tourne en permanence en arrière-plan, sans attendre qu'on lui donne une tâche.

Le fonctionnement :

- Le jour : il observe ce que tu fais et maintient des logs quotidiens en mode append-only

- La nuit : un process appelé

autoDreamse déclenche et consolide sa mémoire- Fusionne les observations

- Supprime les contradictions

- Convertit les insights vagues en faits vérifiés

- Le matin : ton agent a un contexte propre, pertinent et à jour, sans que tu lui aies rien demandé

La configuration par défaut : minimum 24 heures entre deux consolidations, et au moins 5 sessions accumulées avant de déclencher le "rêve".

C'est un changement fondamental : passer d'un agent réactif (tu donnes une tâche, il exécute) à un agent proactif (il construit du contexte sur ton travail au fil du temps).

Undercover Mode : la sécurité opérationnelle d'Anthropic

Le fichier src/utils/undercover.ts contient un système activé automatiquement quand un employé Anthropic (USER_TYPE === 'ant') travaille sur un repo qui n'est pas dans leur liste interne.

Son objectif principal : empêcher de leaker des informations internes dans les commits publics :

- Noms de modèles internes (codenames comme Capybara, Tengu)

- Numéros de versions non publiées (opus-4-7, sonnet-4-8)

- Noms de repos internes, channels Slack, liens internes

Le prompt injecté dit littéralement "Do not blow your cover" et demande d'écrire les messages de commit comme un développeur humain le ferait. Les lignes Co-Authored-By: Claude sont supprimées.

C'est de la sécurité opérationnelle plus que de la tromperie volontaire, mais le résultat est le même : l'attribution IA disparaît des commits publics.

108 feature flags cachés

Au-delà de BUDDY, KAIROS et l'Undercover Mode, le code révèle 108 modules gatés par feature flags :

- ULTRAPLAN : la phase de planning est envoyée sur Claude Opus dans le cloud pendant 30 minutes. Tu monitors et approuves depuis un navigateur avant que l'exécution commence.

- Coordinator Mode : orchestration multi-agent avec un système de mailbox

- VOICE_MODE : mode vocal intégré

- WEB_BROWSER_TOOL : navigateur intégré directement dans Claude Code

- AGENT_TRIGGERS : déclencheurs automatiques d'agents

Aucune de ces features n'apparaît dans la version publique de Claude Code.

Ce qu'il faut retenir

Ce leak montre deux choses :

Sur la sécurité : même Anthropic, l'entreprise qui se positionne comme la plus rigoureuse en matière de sécurité IA, peut faire une erreur de configuration de build qui expose tout. Vérifiez vos .npmignore. Vérifiez vos source maps. Vérifiez tout.

Sur l'avenir du dev : l'avenir du développement avec l'IA n'est pas un chatbot dans le terminal. C'est un agent autonome qui tourne 24h/24, construit du contexte sur ton travail, et "rêve" pour consolider sa mémoire. Anthropic est déjà en train de le construire.